Individuelle Lösungen für komplexe Herausforderungen.

Datenschutz, Informationssicherheit, IT-Forensik, KI-Beratung Unverbindlich anfragenSeit über 30 Jahren bieten wir mittelständischen Unternehmen in der Region Speyer, Heidelberg, Karlsruhe & Mannheim bewährte und praxisorientierte Beratung in den Bereichen Datenschutz, Informationssicherheit, IT-Sicherheitskonzepte, IT-Grundschutz nach BSI und IT-Forensik.

Aufgrund unserer Expertise im KI Bereich, bieten wir auch Unterstützungsleistungen zur Implementierung von KI-Modellen für mittelständige Unternehmen.

Unabhängig – Zuverlässig – Kompetent – Herstellerneutral

Datenschutz-Beratung

Wir beraten Sie gerne bei der Implementierung eines effektiven Datenschutzmanagementsystems, übernehmen die Funktion des externen Datenschutzbeauftragten (= externer DSB) und unterstützen Sie bei der Einhaltung aller gesetzlichen Vorschriften. Des Weiteren unterstützen wir Sie bei der Umsetzung der technischen und organisatorischen Maßnahmen (TOM) und schulen Ihre Mitarbeiterinnen und Mitarbeiter in Sachen DSGVO.

IT-Grundschutz Beratung

Mit IT-Grundschutz nach BSI stärken kleiner und mittlere Unternehmen ihre Abwehr gegen Cyber-Risiken. Unsere Beratung im Rahmen des IT-Grundschutzes bietet einen einfachen Einstieg in das Sicherheitsmanagement eines Unternehmens. Dabei geht es um eine grundlegende Erstabsicherung der Geschäftsprozesse und Ressourcen.

KI-IMPLEMENTIERUNG

Wir bieten umfangreiche Erfahrung in den Bereichen Datenschutz (DPO AI-qualified), IT-Risikomanagement, Cybersicherheit und Künstliche Intelligenz. Wir sind in allen genannten Bereichen zertifiziert.

In einer Welt, die zunehmend von Daten und Technologie geprägt ist, bieten wir rechtssichere und innovative Beratungs- und Unterstützungsleistungen zur Implementierung von KI-Modellen für mittelständige Unternehmen.

IT-Sicherheitskonzepte

Wir sind Experten auf dem Gebiet der IT-Sicherheit und kennen alle relevanten Bedrohungen, Schwachstellen und Schutzmechanismen. Wir entwickeln maßgeschneiderte IT-Sicherheitskonzepte für kleine und mittelständische Unternehmen. Bei der Umsetzung unterstützen wir die IT-Verantwortlichen Schritt für Schritt. Im Rahmen von Cyber Security Schulungen sensibilisieren wir Ihre Mitarbeiter.

Informationssicherheit Beratung

Betreiber kritischer Infrastrukturen (KRITIS) werden vom Gesetzgeber zu besonderen Maßnahmen zum Schutz ihrer Daten und ihrer IT verpflichtet. Als Leitfaden für den Aufbau eines Informationssicherheits-Managementsystems (ISMS) dient die ISO 27001. Wir beraten Sie zur ISO 27001, zum ISMS und führen Awareness-Schulungen für Ihre Mitarbeiterinnen und Mitarbeiter durch.

IT-Forensik

Die IT-Forensik ist ein Teilgebiet der Forensik und beschäftigt sich mit der methodischen Analyse von Auffälligkeiten und Vorfällen auf IT-Systemen oder mobilen Endgeräten. Als zertifizierte IT-Forensiker identifizieren und sichern wir digitale Beweismittel und führen IT-forensische Datensicherungen durch.

Wir bilden die Brücke zwischen Datenschutz und

IT-Sicherheit in ihrem unternehmen

JETZT BERATUNSTERMIN VEREINBAREN

30 Jahre Erfahrung

Neutrale Perspektive auf Ihr Unternehmen

Rechtskonforme Umsetzung

Ausgereifte Konzepte

Hohe Effizienz

Niedrige Kosten

Wir beraten Sie gerne: 06232 / 980 22 55

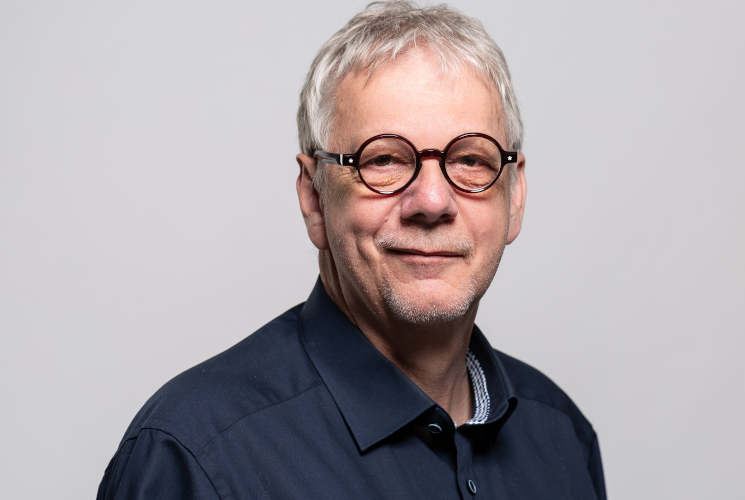

Robert Dorsch

30 Jahre IT-Leitung in verschiedenen Medienunternehmen

Gründung der Dorsch Informationssicherheit GmbH 2017

Qualifikation

- AI-Officer

- IT-Forensik Analyst

- ITIL Service Manager

- zertifizierter Datenschutzbeauftragter (AI-qualified )

- zertifizierter Information Security Officer nach ISO 27001

- zertifizierter IT-Risk Manager nach ISO 31000 und ONR 49003